Na nova versão do Malware de IoT Mirai foi encontrado um módulo para a mineração de Bitcoin, mas aparentemente seus atacantes não parecem tê-lo usado, afirmaram os pesquisadores da IBM X-Force.

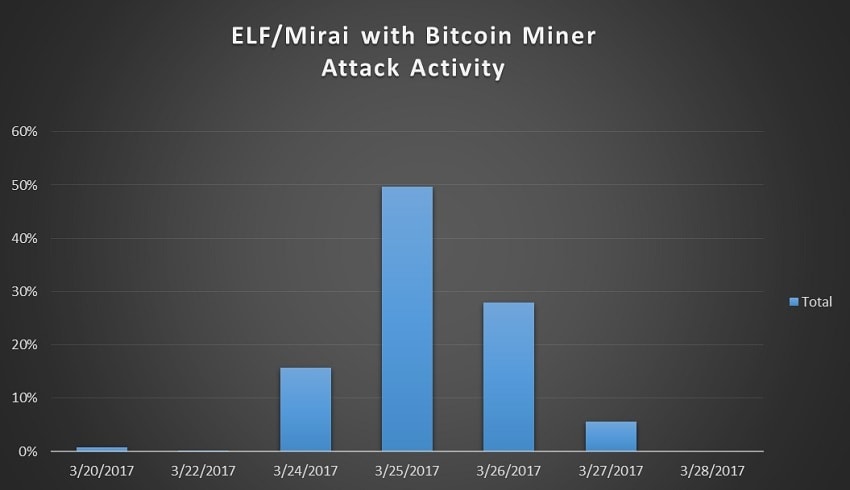

Note-se que esta versão do malware foi concebido para infectar dispositivos de 64 bits baseados em BusyBox. Ele apareceu no radar dos especialistas no dia 20 de março de 2017, mas no dia 27 de março do ele já tinha sumido.

Segundo os pesquisadores da IBM X-Force, o módulo para mineração era apenas uma experiência por parte de operadores mal-intencionados. Aparentemente, ele foi concluído imediatamente depois que os intrusos perceberam que apenas os dispositivos IoT (roteadores, câmeras de vigilância, sistemas DVR, etc.) estavam à sua disposição, e cujo “poder” é comparável aos computadores dos anos 80 e para a mineração de Bitcoin esse poder de mineração definitivamente não é suficiente.

Ressalta-se que o módulo de mineração nunca foi utilizado para o fim a que se destina. Parece que os operadores rapidamente perceberam a futilidade deste empreendimento.

Os pesquisadores sugerem que para se ter um mínimo de resultado com essa operação seriam necessários muitos dispositivos IoT, mas esse cenário parece muito improvável para eles. O próprio malware foi rastreado ate um console de gerenciamento baseado na web chinesa.

Com base nesses dados, os analistas concluem que a função desconhecida dos hackers chineses tentou adicionar uma característica de mineração ao Mirai.

Já no final do ano passado, pesquisadores da Fortinet encontraram uma nova família multifuncional maliciosa que poderia transformar computadores infectados em servidores proxy, para “extrair” vários tipos de criptomoedas (Bitcoin, Litecoin, Zcash, etc.).

Chrys é fundadora e escritora ativa do BTCSoul. Desde que ouviu falar sobre Bitcoin e criptomoedas ela não parou mais de descobrir novidades. Atualmente ela se dedica para trazer o melhor conteúdo sobre as tecnologias disruptivas para o website.

Últimos Tweets

Últimos Tweets